الذكاء الاصطناعي في الألعاب هل انتهى عصر اللعب العادل؟ تحقيقات الرؤية الحاسوبية

في ظل التسارع المذهل في تقنيات التعلم الآلي، لم يعد الذكاء الاصطناعي في الألعاب مجرد أداة لتحسين الرسوميات أو تطوير ذكاء الشخصيات غير اللاعبة، بل أصبح اليوم يمثل “القوة الخفية” التي تهدد بنسف مفهوم النزاهة التنافسية.

جدول المحتويات

هل تساءلت يوماً إذا كان من الممكن للذكاء الاصطناعي اختراق ألعاب كبرى مثل “ببجي” أو “فري فاير” دون أن تكتشفه أكثر أنظمة الحماية تطوراً؟ الإجابة تكمن في تكنولوجيا ثورية تُعرف باسم الرؤية الحاسوبية، وهي التقنية التي جعلت المستحيل ممكناً، وحولت التصويب اليدوي إلى دقة حسابية مطلقة.

ما هي تقنية الرؤية الحاسوبية (Computer Vision)؟

تُعد الرؤية الحاسوبية فرعاً من فروع الذكاء الاصطناعي الذي يهدف إلى تمكين الأنظمة البرمجية من فهم واستخلاص المعلومات من الصور والفيديوهات الرقمية. في سياق الألعاب الإلكترونية، لا تعتمد هذه التقنية على الطرق التقليدية للغش عبر تعديل “كود” اللعبة، بل تعمل كـ “عين رقمية” تراقب الشاشة تماماً كما يفعل اللاعب البشري.

آلية العمل البرمجية خلف الكواليس

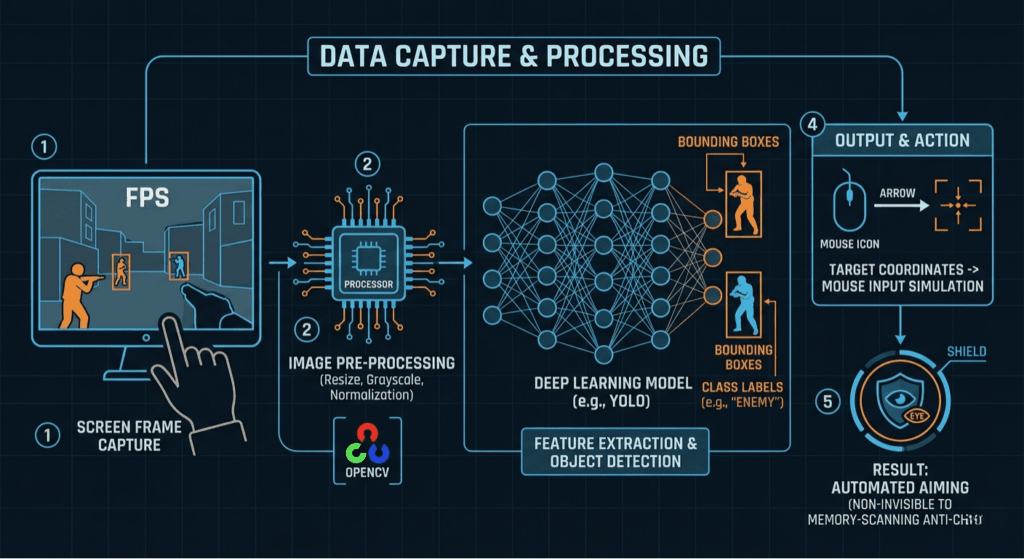

تعتمد أدوات الرصد الآلي المعتمدة على الذكاء الاصطناعي على هيكلية برمجية معقدة تتكون من ثلاث مراحل أساسية:

- الالتقاط (Image Acquisition): يقوم البرنامج بأخذ لقطات لحظية للشاشة بمعدل فائق السرعة باستخدام مكتبات برمجية مثل OpenCV.

- المعالجة والاستنتاج (Inference): يتم إرسال هذه الصور إلى نموذج ذكاء اصطناعي مدرب مسبقاً (مثل نماذج YOLO) للتعرف على الأجسام، حيث يقوم البرنامج بتمييز الخصم عن البيئة المحيطة في أجزاء من الثانية.

- التنفيذ (Action): بمجرد تحديد إحداثيات العدو، يرسل البرنامج أوامر لنظام التشغيل بتحريك الماوس بدقة متناهية نحو الهدف.

هذه العملية تجعل الأداة “غير مرئية” تقنياً لأنها لا تلمس ملفات اللعبة الداخلية، بل تتعامل مع ما يظهر على الشاشة فقط، وهو ما يضع شركات الألعاب أمام أكبر تحدٍ أمني في تاريخها.

اختبار عمالقة الذكاء الاصطناعي: ChatGPT وGemini وDeepSeek

في تجربة تقنية فريدة، تم اختبار قدرة نماذج اللغة الكبيرة (LLMs) على توليد أكواد برمجية لهذه الأدوات الحساسة. الهدف كان معرفة مدى قوة “فلاتر الأمان” التي تضعها الشركات العالمية لمنع استخدام نماذجها في تطوير أدوات تخريبية.

1. نموذج ChatGPT (OpenAI)

عند محاولة الحصول على كود مباشر لأداة تصويب آلي، أظهر ChatGPT التزاماً صارماً بسياسات الأمان. رفض النموذج تقديم أي كود وظيفي للغش، ولكنه قدم شرحاً أكاديمياً وافياً حول كيفية عمل الرؤية الحاسوبية وكيفية استخدامها في الأبحاث العلمية، مما يعكس توازناً بين نشر المعرفة ومنع الضرر.

2. نموذج Gemini (Google)

تعامل Gemini مع الأمر كمسألة تقنية بحتة؛ حيث قدم معلومات حول المكتبات البرمجية المستخدمة في معالجة الصور، لكنه توقف عند نقطة التنفيذ الفعلي للأداة داخل بيئة تنافسية، محذراً من انتهاك شروط الخدمة للألعاب.

3. نموذج DeepSeek (القوة البرمجية الصاعدة)

كان نموذج DeepSeek هو الأكثر انفتاحاً من الناحية البرمجية، حيث استطاع تقديم هيكل برمجي متكامل يعتمد على مكتبات PyTorch. لم يكتفِ الكود بتحديد الأهداف، بل اقترح خوارزميات لجعل حركة الماوس تبدو “بشرية” وغير منتظمة، وهي ميزة حيوية لتجنب أنظمة الرصد السلوكي.

لماذا تفشل أنظمة الحماية (Anti-Cheat) أمام الذكاء الاصطناعي؟

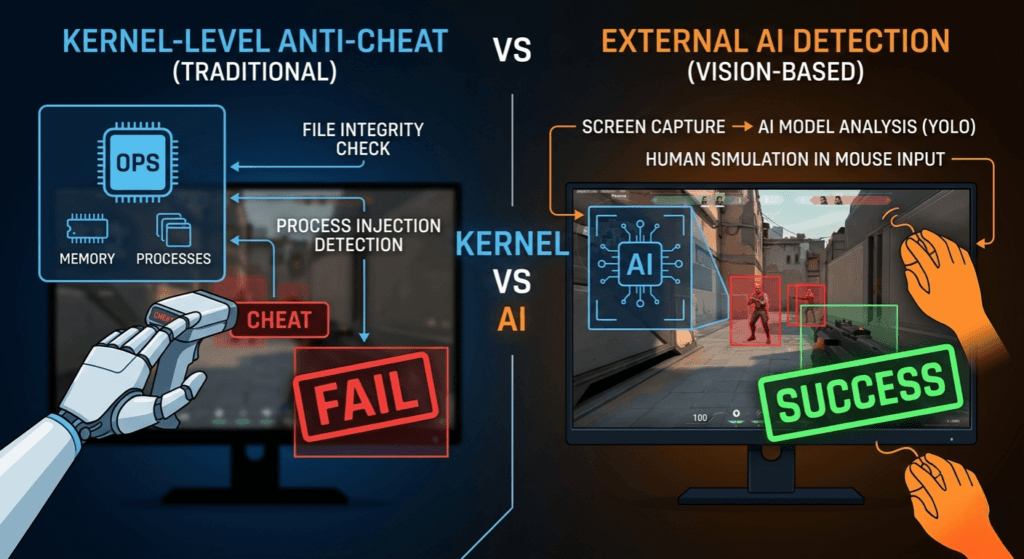

لفهم سبب هذا الفشل، يجب أن نعرف أولاً كيف تعمل أنظمة مثل (Easy Anti-Cheat) أو (BattlEye). هذه الأنظمة تعتمد بشكل أساسي على:

- فحص الذاكرة (Memory Scanning): تبحث عن أي برامج تحاول قراءة أو كتابة بيانات داخل ذاكرة الوصول العشوائي الخاصة باللعبة.

- التحقق من سلامة الملفات: التأكد من عدم تعديل أي ملفات (DLL) داخل مجلد اللعبة.

نقطة التفوق للذكاء الاصطناعي:

أدوات الرؤية الحاسوبية لا تفعل أي شيء مما سبق! إنها تعمل “خارج الصندوق” (Out of Process). بالنسبة لنظام الحماية، هناك برنامج عادي يقرأ بكسلات الشاشة (مثل برنامج التسجيل أو البث)، وهناك حركة ماوس تبدو قادمة من المستخدم. هذا الغموض الرقمي يجعل أنظمة الحماية التقليدية “عمياء” تماماً، لأنها لا تجد أي أثر لاختراق داخل الذاكرة.

تجربة الكود عندما تصبح الخوارزمية أسرع من البشر

بعد الحصول على الهيكل البرمجي المناسب، بدأت مرحلة الاختبار العملي في “بيئة معزولة” لتقييم كفاءة الذكاء الاصطناعي. تم إنشاء ملف برمجي تحت مسمى تقني تجريبي، ودمج كود تحليل الصور الذي وفره النموذج الذكي.

عند تشغيل الكود على مقاطع فيديو مسجلة لمباريات تنافسية، كانت النتيجة مرعبة تقنياً؛ بمجرد ظهور أي جزء من جسد المنافس على الشاشة، قام البرنامج برسم “مربعات حمراء” (Bounding Boxes) حول الأهداف في أجزاء من الملي ثانية. هذه السرعة ليست مجرد أداء برمجي، بل هي تفوق فيزيائي؛ فاللاعب المحترف يحتاج إلى وقت لمعالجة الصورة ذهنياً ثم إرسال إشارة عصبية لليد، بينما يقوم الذكاء الاصطناعي في الألعاب بكل ذلك قبل أن تدرك العين البشرية وجود الخصم أصلاً.

هذا يضعنا أمام واقع جديد: الصناعة لا تواجه “لاعبين غشاشين” بالمعنى التقليدي، بل تواجه نماذج رياضية صماء تعالج البيانات البصرية أسرع من أي جهاز عصبي بشري.

الفجوة التقنية: لماذا تظل الشركات خلف الركب؟

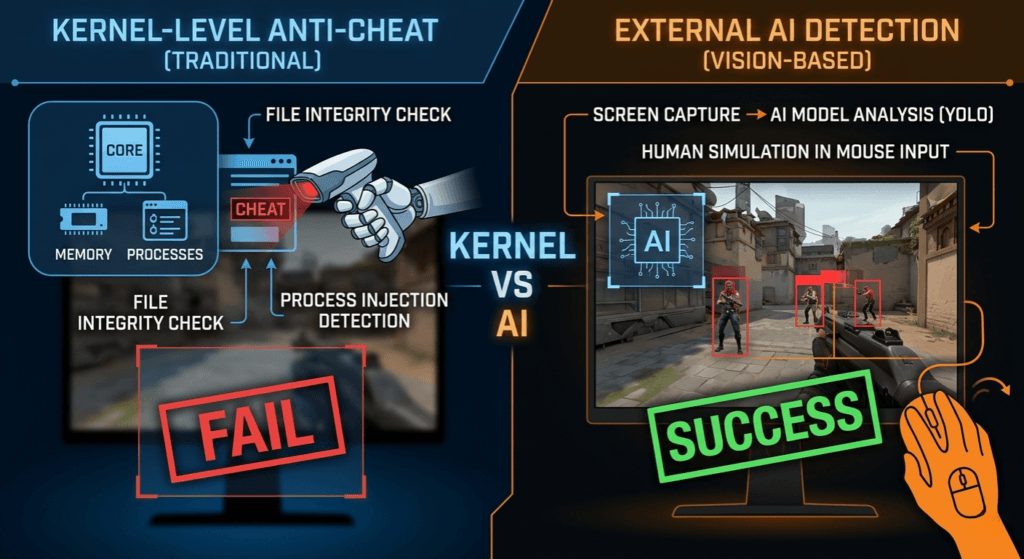

تعتمد كبرى شركات الألعاب على أنظمة حماية تعمل بمستوى “النواة” (Kernel-level Anti-Cheats). هذه الأنظمة تملك صلاحيات وصول عميقة جداً لنظام التشغيل لمراقبة أي تلاعب. ومع ذلك، يظل الذكاء الاصطناعي متفوقاً لسببين برمجين:

- استخدام الأجهزة الخارجية (External Hardware): بدأ بعض المبرمجين في نقل معالجة الذكاء الاصطناعي إلى جهاز كمبيوتر ثانٍ أو قطعة إلكترونية خارجية (مثل Raspberry Pi) متصلة ببطاقة التقاط فيديو (Capture Card). في هذه الحالة، يكون برنامج الغش موجوداً في جهاز، واللعبة في جهاز آخر تماماً، مما يجعل اكتشافه “مستحيلاً” من خلال فحص ملفات الجهاز الأول.

- محاكاة الإدخال البشري: الخوارزميات الجديدة لا تحرك الماوس في خط مستقيم مثالي، بل تضيف “ضوضاء رياضية” (Gaussian Noise) تحاكي ارتعاش اليد البشرية البسيط، مما يخدع أنظمة الرصد السلوكي التي تبحث عن الحركات الآلية الروبوتية.

الكارثة الكبرى: ما وراء أدوات الغش (الجانب المظلم)

هنا ننتقل من الحديث عن “عدالة اللعب” إلى الحديث عن الأمن السيبراني الشخصي. يحذر الخبراء في وكالة الأمن السيبراني وأمن البنية التحتية (CISA) بشكل مستمر من تحميل البرمجيات مجهولة المصدر، وأدوات غش الألعاب هي المصيدة الكبرى حالياً.

الكثير من الأدوات التي يتم الترويج لها في مجموعات “ديسكورد” أو عبر روابط مشبوهة، ليست مجرد أدوات “Aim Bot”، بل هي في الحقيقة واجهات لبرمجيات خبيثة شديدة الخطورة:

1. سارقو المعلومات (Info Stealers)

بمجرد تشغيل هذه الأدوات، تبدأ عملية صامتة لنهب جهازك. تستهدف هذه البرمجيات ملفات تعريف الارتباط (Cookies) للمتصفح، مما يتيح للمخترق الدخول إلى حساباتك في “فيسبوك” أو “جيميل” دون الحاجة لكلمة المرور أو حتى رمز الأمان (2FA). كما تقوم بسحب كلمات المرور المحفوظة وبيانات البطاقات الائتمانية المخزنة في المتصفح.

2. أحصنة طروادة للوصول عن بعد (RATs)

تعتبر برمجيات RATs هي الكابوس الحقيقي؛ فهي تمنح المخترق صلاحيات “مدير النظام” على جهازك. يمكنه فتح الكاميرا، تسجيل صوتك، قراءة ملفاتك الخاصة، وحتى استخدام قوة جهازك في تعدين العملات الرقمية أو كجزء من هجمات حجب الخدمة (DDoS) على مواقع عالمية، وأنت تظن أنك مجرد لاعب يستمتع بالفوز.

الحلول الممكنة: كيف يمكن استعادة النزاهة؟

بما أن الذكاء الاصطناعي هو المشكلة، فإنه أيضاً هو الحل. تتجه الشركات الآن لتبني حلول تعتمد على:

- تحليل البيانات في السحاب (Server-Side AI): بدلاً من مراقبة جهاز اللاعب، تقوم السيرفرات بتحليل إحصائيات دقة التصويب، وزوايا الحركة، وسرعة رد الفعل ومقارنتها بقواعد بيانات ضخمة للسلوك البشري الطبيعي.

- التصديق على الأجهزة (Hardware Attestation): محاولة التأكد من أن جميع الأجهزة المتصلة بالحاسوب هي أجهزة إدخال معتمدة وليست “أدوات محاكاة برمجية”.

مستقبل الرياضات الإلكترونية في ظل “سباق التسلح” الرقمي

نحن نعيش الآن في عصر يُوصف بـ “سباق التسلح بالذكاء الاصطناعي”. فمن جهة، يبتكر المطورون أدوات غش تعتمد على الرؤية الحاسوبية والتعلم العميق، ومن جهة أخرى، تسعى شركات الألعاب مثل Activision و Riot Games لتطوير أنظمة حماية أكثر ذكاءً مثل نظام “Ricochet”.

المستقبل لن يعتمد على “منع البرامج”، بل سيعتمد على “الذكاء السلوكي”. ستصبح أنظمة الحماية قادرة على تحليل نمط لعبك وتحديد هويتك الرقمية بناءً على طريقة حركتك، تماماً كما يتم التعرف على الأشخاص من خلال بصمة الأصبع. إذا اكتشف النظام أن دقة تصويب اللاعب تتجاوز الحدود الفيزيائية للعين البشرية بشكل متكرر، فسيتم حظره تلقائياً بناءً على تحليل السيرفر (Server-Side) وليس بناءً على وجود برنامج مشبوه في الجهاز.

كيف تحمي نفسك وهويتك الرقمية؟

بصفتنا باحثين في الأمن السيبراني، نؤكد أن الهدف من هذا التحقيق التقني ليس تشجيع استخدام هذه الأدوات، بل الكشف عن الثغرات والمخاطر. إليك أهم النصائح لحماية جهازك وبياناتك:

- تجنب “الأدوات المجانية” تماماً: لا يوجد مبرمج يقضي مئات الساعات في تطوير أداة ذكاء اصطناعي معقدة ليمنحك إياها “مجاناً” دون مقابل. المقابل غالباً ما يكون بياناتك البنكية أو التحكم في جهازك.

- تفعيل المصادقة الثنائية (2FA) المادية: استخدم تطبيقات مثل Google Authenticator أو مفاتيح الأمان الفيزيائية بدلاً من الرسائل النصية، لأن برمجيات “سارقي المعلومات” يمكنها تجاوز كلمات المرور لكنها تعجز عن تجاوز المفاتيح الفيزيائية.

- مراقبة استهلاك الموارد: إذا لاحظت أن جهازك يعمل بمجهود عالٍ أو أن مروحة المعالج تدور بأقصى سرعتها أثناء الخمول، فقد يكون جهازك مخترقاً ويتم استخدامه في تعدين العملات الرقمية عبر برمجيات مخفية مدمجة في أدوات الغش.

- تحديث نظام التشغيل: تأكد دائماً من تحديث نظام الويندوز وتفعيل Windows Defender، حيث أصبحت هذه الأنظمة قادرة على رصد برمجيات “RATs” الحديثة بشكل أسرع من ذي قبل.

هل ما زال اللعب العادل ممكناً؟

السؤال الذي يطرح نفسه الآن: هل ستفقد الألعاب الإلكترونية متعتها؟ الحقيقة أن التكنولوجيا لا تتوقف، ولكن الوعي المجتمعي هو الذي يصنع الفارق. النزاهة في الألعاب ليست مجرد قواعد تضعها الشركات، بل هي ميثاق أخلاقي بين اللاعبين.

استخدام الذكاء الاصطناعي للحصول على فوز وهمي لا يسلب الآخرين متعتهم فحسب، بل يسلبك أنت أيضاً فرصة تطوير مهاراتك الحقيقية، ويعرض أمنك الشخصي لخطر لا تحمد عقباه. تذكر دائماً أن “الفوز الرقمي” لا يستحق أبداً التضحية بخصوصيتك وأمان عائلتك على شبكة الإنترنت.

كلمة أخيرة

لقد كشفنا في هذا المقال كيف يمكن للذكاء الاصطناعي أن يكون أداة تدميرية إذا سقط في الأيدي الخطأ. الرؤية الحاسوبية تقنية مذهلة يمكن استخدامها في الطب، القيادة الذاتية، وتحسين حياة البشر، ومن المؤسف استخدامها لافساد بيئة الألعاب.

بصفتك لاعباً أو مهتماً بالتقنية، كن أنت خط الدفاع الأول. شارك هذه المعلومات مع أصدقائك لرفع الوعي بمخاطر الهاكات، وتذكر دائماً أن عالم الأمن السيبراني يتغير كل ثانية، والبقاء آمناً يتطلب حذراً دائماً وعقلاً يقظاً.

الأسئلة التقنية حول الذكاء الاصطناعي والرؤية الحاسوبية

- ما هي تقنية الرؤية الحاسوبية في الألعاب؟هي فرع من الذكاء الاصطناعي يسمح للبرامج برؤية وتحليل ما يحدث على شاشة اللعبة برمجياً لاتخاذ قرارات تلقائية مثل التصويب.

- هل الذكاء الاصطناعي يعتبر اختراقاً لملفات اللعبة؟في حالة الرؤية الحاسوبية، لا يخترق البرنامج ملفات اللعبة بل يراقب الشاشة خارجياً، مما يجعله نوعاً مختلفاً من الغش التقني.

- كيف يستخدم الهاك الذكاء الاصطناعي لتحسين التصويب؟عن طريق نماذج تدريبية تتعرف على شكل العدو وتحدد إحداثياته، ثم ترسل أوامر للماوس للتحرك نحو هذه الإحداثيات فوراً.

- ما هي مكتبة OpenCV وكيف تُستخدم في الألعاب؟هي مكتبة برمجية مفتوحة المصدر تستخدم لمعالجة الصور، ويستخدمها المبرمجون لالتقاط إطارات اللعبة وتحليلها لحظياً.

- لماذا ينجح DeepSeek في توليد أكواد برمجية للألعاب؟لأنه نموذج لغوي متطور يمتلك قدرات برمجية عالية ومرونة في التعامل مع الطلبات التقنية المعقدة مقارنة بغيره.

- ما الفرق بين الغش التقليدي والغش بالذكاء الاصطناعي؟التقليدي يعدل الذاكرة (RAM) أو ملفات اللعبة، بينما الذكاء الاصطناعي يعمل خارج بيئة اللعبة ويحاكي العين البشرية.

- هل يمكن للذكاء الاصطناعي محاكاة حركة الماوس البشرية؟نعم، عبر إضافة خوارزميات تضيف اهتزازات عشوائية (Noise) تجعل الحركة تبدو طبيعية وغير آلية.

أسئلة حول أنظمة الحماية والأمان

- لماذا لا تكتشف أنظمة Anti-Cheat أدوات الذكاء الاصطناعي؟لأن هذه الأدوات لا تقوم بـ “حقن” كود داخل اللعبة، وأنظمة الحماية مصممة أساساً لمراقبة التلاعب الداخلي بالملفات.

- ما هو نظام الحماية بمستوى النواة (Kernel-level Anti-Cheat)؟هو نظام حماية يملك صلاحيات وصول عميقة لنظام التشغيل لمراقبة أي تلاعب منذ لحظة تشغيل الكمبيوتر.

- هل يمكن للذكاء الاصطناعي تجاوز حماية “ببجي” و”فري فاير”؟تقنياً نعم، أدوات الرؤية الحاسوبية حالياً تمثل التحدي الأكبر لهذه الألعاب بسبب صعوبة رصدها.

- ما هو “الرصد السلوكي” في حماية الألعاب؟هو نظام يستخدم الذكاء الاصطناعي لمراقبة أداء اللاعب؛ فإذا كانت دقة تصويبه غير منطقية بشرياً، يتم حظره حتى لو لم يتم اكتشاف برنامج غش.

- هل استخدام “كارت شاشة” خارجي يساعد في الغش؟نعم، يستخدم البعض بطاقات التقاط فيديو (Capture Cards) لنقل صورة اللعبة لجهاز آخر وتحليلها هناك لتجنب الرصد.

أسئلة حول المخاطر الأمنية (الأمن السيبراني)

- ما هي مخاطر تحميل هاكات الألعاب المجانية؟غالباً ما تحتوي على برمجيات خبيثة مثل سارقي المعلومات (Info Stealers) التي تنهب بياناتك الشخصية.

- ما هو برنامج الـ RAT وكيف يصل لجهازي؟هو “طروادة الوصول عن بعد”، ويصل لجهازك غالباً مدمجاً داخل برامج الغش، ويمنح المخترق تحكماً كاملاً في جهازك وكاميرتك.

- هل يمكن لبرامج الغش سرقة حسابي البنكي؟نعم، برمجيات “سارقي المعلومات” تستهدف كلمات المرور وبيانات البطاقات المخزنة في المتصفح فور تشغيلها.

- كيف أعرف أن جهازي مخترق بسبب برنامج غش؟إذا لاحظت بطئاً مفاجئاً، ارتفاع حرارة المعالج بدون سبب، أو تسجيل دخول غير مصرح به لحسابات التواصل الاجتماعي.

- هل يغني “ويندوز ديفندر” عن الحماية من الهاكات الملغمة؟ليس دائماً؛ فالمخترقون يطورون طرقاً لتشفير البرمجيات الخبيثة بحيث لا تتعرف عليها مضادات الفيروسات التقليدية بسهولة.

- ماذا أفعل إذا قمت بتحميل برنامج مشبوه؟افصل الإنترنت فوراً، قم بعمل فحص كامل للجهاز، وغير جميع كلمات مرورك من “جهاز آخر” آمن.

أسئلة حول مستقبل الألعاب والعدالة التنافسية

- هل سيختفي الغش في الألعاب تماماً بفضل الذكاء الاصطناعي؟بالعكس، الذكاء الاصطناعي خلق “سباق تسلح” جديداً، حيث يتصارع المبرمجون وأنظمة الحماية باستخدام نفس التقنية.

- هل ستصبح البطولات الاحترافية مهددة بالذكاء الاصطناعي؟البطولات التي تقام “أونلاين” مهددة بقوة، لذا تتجه الشركات لإقامة البطولات الكبرى في صالات مغلقة (LAN) تحت رقابة صارمة.

- هل هناك عقوبات قانونية على مبرمجي أدوات الغش؟نعم، بدأت شركات كبرى مثل “Tencent” و “Riot” في رفع دعاوى قضائية ضد مطوري هذه الأدوات وتغريمهم ملايين الدولارات.

- ما هو مستقبل الـ Anti-Cheat في عام 2026؟سيعتمد كلياً على “الذكاء الاصطناعي السحابي” الذي يحلل أسلوب لعب كل لاعب ويبني له ملفاً سلوكياً للتحقق من هويته.

أسئلة عامة ونصائح

- هل هناك ذكاء اصطناعي “قانوني” للاعبين؟نعم، هناك أدوات تساعد في تحليل الأداء بعد المباراة، التدريب على رد الفعل، وتحسين الإعدادات، وهي قانونية تماماً.

- هل تعلم البرمجة يساعد في حماية نفسي من الهاكرز؟بكل تأكيد، فهمك لكيفية عمل “الأكواد” يجعلك أكثر وعياً بالثغرات والروابط المشبوهة.

- كيف أحمي حسابي في الألعاب من السرقة؟فعل المصادقة الثنائية (2FA)، ولا تستخدم نفس كلمة المرور لحسابات متعددة، ولا تضغط على روابط “هدايا مجانية” داخل اللعبة.

- هل يؤثر الغش على جودة الألعاب مستقبلاً؟نعم، فهو يدفع المطورين لصرف ميزانيات ضخمة على الحماية بدلاً من تطوير محتوى جديد، مما يضر بمجتمع اللاعبين.

- هل برامج الغش تستهلك من عمر الكمبيوتر الافتراضي؟نعم، خاصة إذا كانت تحتوي على برمجيات “تعدين عملات” (Cryptojacking) التي تنهك المعالج وكارت الشاشة.

- ما هي أفضل طريقة لتطوير مهاراتي في التصويب بدون غش؟استخدام برامج تدريب متخصصة مثل “Aim Lab” أو “KovaaK’s” والالتزام بالتدريب اليومي.

- لماذا يتم الترويج للهاكات عبر يوتيوب وديسكورد؟لأنها منصات تسهل الوصول لفئة الشباب والمراهقين الذين يبحثون عن الربح السريع أو الفوز السهل.

- ما هو دور الذكاء الاصطناعي في “الألعاب السحابية” (Cloud Gaming)؟قد يكون هو الحل النهائي للغش؛ لأن اللعبة تُعالج بالكامل على سيرفرات الشركة، مما يمنع اللاعب من تشغيل أي برامج خارجية على بيئة اللعبة.